Mange er ikke er i stand til å oppdage IT-sikkerhetshendelser

En modenhetsanalyse ser på virksomhetens sikkerhet i et helhetlig perspektiv, med Nasjonal Sikkerhetsmyndighets grunnprinsipper som utgangspunkt.

Trusselbildet i verden er mer utfordrende og uoversiktlig enn noen gang, og alle bedrifter må regne med at de kan være mål for alt fra økonomisk svindel til sabotasje. Selv om mange har investert i gode IT-sikkerhetsløsninger, mangler likevel de fleste en helhetlig oversikt over hvor godt beskyttet de er mot cyberangrep.

Nasjonal Sikkerhetsmyndighet (NSM) har utarbeidet et sett med prinsipper og underliggende tiltak for å beskytte IT-systemer mot uautorisert tilgang, skade eller misbruk.

– Vi i Atea har tatt utgangspunkt i NSMs grunnprinsipper når vi har utviklet vår modenhetsanalyse, forteller Thomas Tømmernes, Head of IT-security i Atea.

Modenhetsanalysen er en grundig gjennomgang som gir svar på virksomhetens modenhet ved å se på sikkerhetsprosesser, styringsverktøy og hvordan virksomheten forholder seg til teknologiene de bruker.

– Modenhetsanalysen vil identifisere sikkerhetsutfordringer og gi anbefalinger om hvordan disse utfordringene bør håndteres. Når vi gjør disse øvelsene hos våre kunder, ser vi veldig ofte at mange faktisk ikke er i stand til å oppdage sikkerhetshendelser. Det kommer som en overraskelse på enkelte, sier Tømmernes.

Slik gjennomføres analysen

Modenhetsanalysen er som nevnt basert på NSMs grunnprinsipper for IKT-sikkerhet. Ifølge NSM er disse utarbeidet ved å sette sammen et utvalg av tiltak og prinsipper som er mest relevante for norske bedrifter. Både offentlige og private virksomheter har blitt rådført under utarbeidelsen av grunnprinsippene.

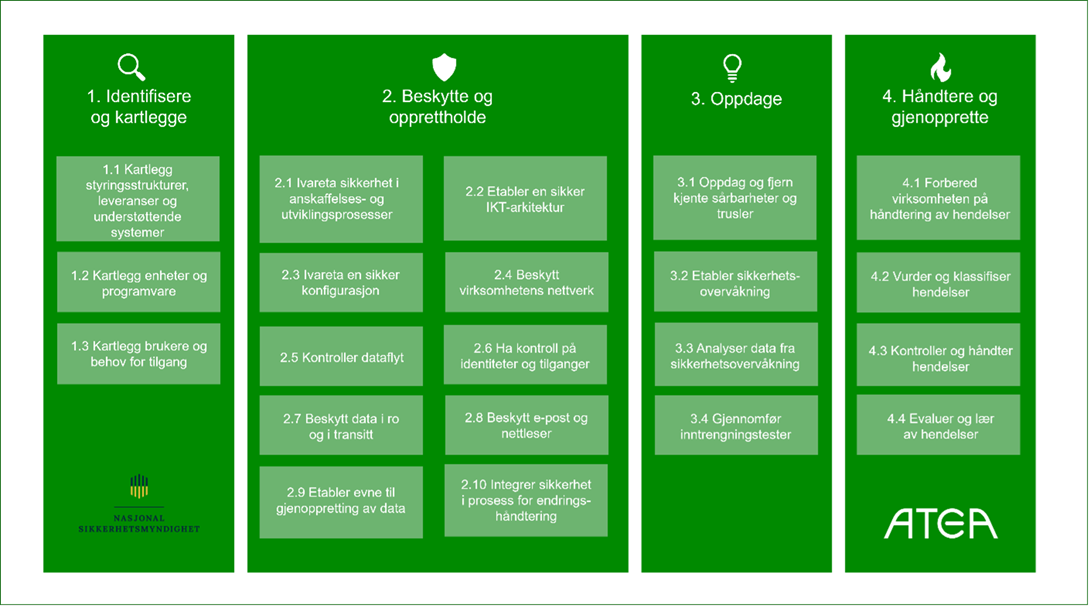

Grunnprinsippene – og Ateas modenhetsanalyse – består av fire hovedkategorier:

- Identifisere og kartlegge

- Beskytte og opprettholde

- Oppdage

- Håndtere og gjenopprette

Modenhetsanalysen gjennomføres som workshops som ledes av senior sikkerhetsrådgivere med tung sikkerhetskompetanse. Man starter først med å identifisere og kartlegge selskapets strukturer, prosesser og systemer for risikostyring, hvilke enheter og programvare som er i bruk i virksomheten, samt hvilke brukere og brukergrupper som finnes – og hvilke tilgangsbehov disse har.

Når den første kartleggingen er gjort, er det enklere å vite hvilke områder som bør prioriteres først.

– Det kan for eksempel være manglende evne til å oppdage og håndtere sikkerhetshendelser. Når vi har identifisert hvor «skoen trykker mest», så kan vi raskt komme i gang med å definere tiltak og stake ut veien videre, sier Tømmernes.

Modenhetsanalysen gir et bilde av hvordan det står til nå, hva som bør prioriteres, og hvilke oppgaver som kan iverksettes raskt. En modenhetsanalyse identifiserer ikke nødvendigvis bare de store og tunge oppgavene som må løses, vanligvis finner man også mange «lavthengende frukter».

– Det kan være enkle tiltak som ikke verken behøver å koste mye penger eller er kompliserte å innføre, men som likevel kan ha stor effekt på sikkerheten. Dette er ofte tiltak man kan gjennomføre veldig raskt.

Manglende kontroll kan bety at sårbarheter ikke oppdages

Punkt to i modenhetsanalysen handler om å få på plass prosesser og systemer som gjør det mulig å sikre bedriftens systemer og data på en best mulig måte. Dette handler blant annet om å ha en sikker IT-arkitektur med god beskyttelse av nettverk og data, der det er god kontroll på brukernes identiteter og tilganger. Det er også viktig at sikkerhet er en integrert del av prosessene for anskaffelse og utvikling, slik at du ikke risikerer at nye produkter og tjenester som innføres kan introdusere nye sårbarheter og svekke sikkerheten.

– Har man ikke gode rutiner her er det sannsynlig at man ikke vil oppdage sårbarheter – og det kan fort bli både dyrt og komplisert å rette opp i ettertid, sier Tømmernes.

En bedrifts IT-system består gjerne av produkter og løsninger fra en rekke ulike leverandører, og for at disse skal fungere godt og sikkert sammen kreves det planlegging. Bare på den måten kan man redusere konsekvensene av angrep eller menneskelige feil.

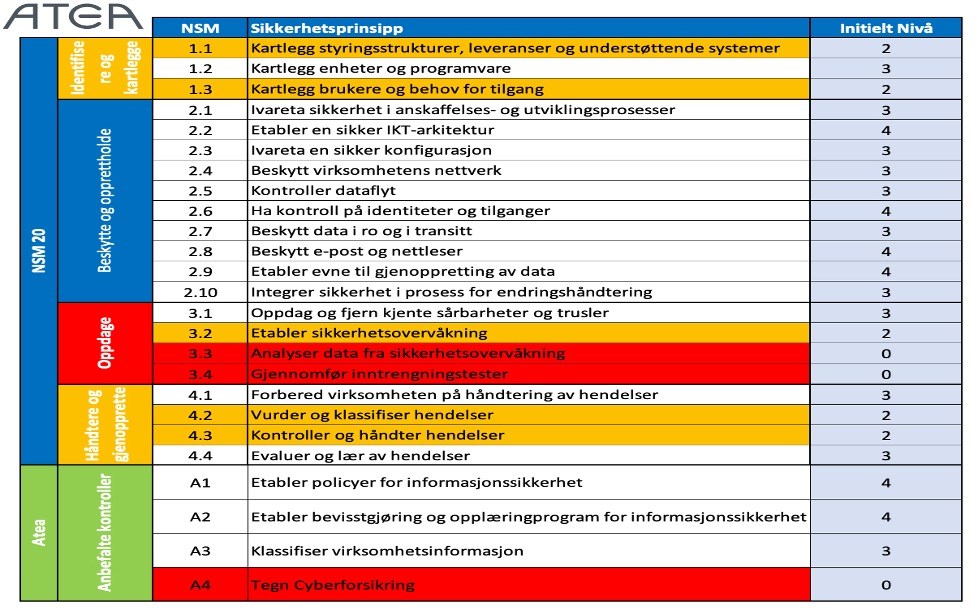

Bilde: Eksempel på hvordan et utfylt skjema for modenhetsanalyse kan se ut. Skalaen går fra 0 til 5, der 5 er best.

Sørg for at angrep kan oppdages og håndteres effektivt

Det hjelper lite å ha bygget et effektivt forsvarsverk rundt bedriftens IT-systemer og forretningsdata, hvis man ikke har systemer på plass som kan oppdage om noen prøver å trenge gjennom forsvarsverket.

– Du må ha rutiner for å følge med på, og fjerne kjente sårbarheter etter hvert som de dukker opp. Selv om systemene dine var sikre i går, betyr det ikke at de er det i dag – du må følge med hele tiden, sier Tømmernes.

Modenhetsanalysen kartlegger hvor godt virksomheten er i stand til å oppdage og fjerne kjente sårbarheter og kjent skadelig kode i IT-systemene. NSM anbefaler at man abonnerer på tjenester relatert til sårbarhetsetterretning og at man gjennomfører jevnlig sårbarhetskartlegging, samt får på plass systemer for sikkerhetsovervåking.

«Det er viktig at uautoriserte handlinger, sikkerhetsbrudd og sikkerhetstruende hendelser kan oppdages så tidlig som mulig slik at skade kan minimeres, om ikke forhindres», skriver NSM i sine Grunnprinsipper.

NSM anbefaler også at man gjennomfører inntrengningstester for å kontrollere at sikkerheten er på det nivået man tror. Til slutt ser modenhetsanalysen på hvordan virksomheten håndterer eventuelle sikkerhetshendelser.

– Det er aldri et spørsmål om hvorvidt du blir angrepet eller ikke, men om når du blir angrepet. Når angrepet først skjer, så må du ha et system for hendelseshåndtering slik at du oppdager angrepet raskt og raskt får kontroll på det for å minimere skaden.